'계엄' 틈타 방첩사인 척…北해커, 12만개 피싱메일 공격

입력

수정

지면A25

네이버·다음 메일 주소 겨냥북한 해커집단이 ‘방첩사(국군방첩사령부) 작성 계엄 문건 공개’ ‘세금 환급’ 등의 피싱 메일을 12만 건 이상 무더기로 뿌려 개인정보를 탈취한 사실이 경찰에 적발됐다. 국내 이용자가 많은 네이버, 다음 등의 메일 주소를 겨냥하는 등 일반 국민을 대상으로 범죄 범위를 넓혀나가고 있어 보안 조치가 필요하다는 지적이 나온다.

민간인 무작위 해킹 시도

계엄 문건·콘서트 초대권 등

일반인 관심 큰 내용으로 발송

수신자 1만여명 중 120명 피해

IP주소가 北 가까운 中랴오닝성

범행 서버 재사용…경찰에 '덜미'

◇네이버·다음 메일로 12만 회 발송

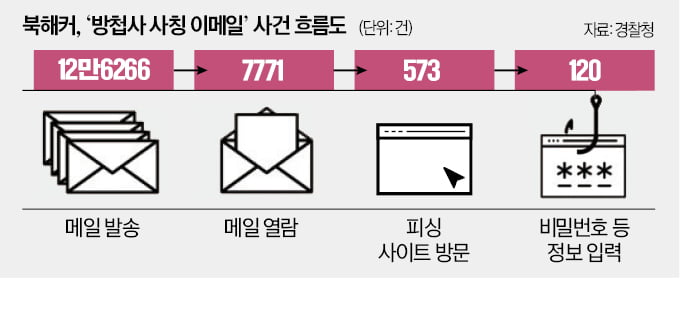

15일 경찰청 국가수사본부에 따르면 북한 해커집단은 지난해 11월부터 올해 1월까지 피싱 전자우편(이메일)을 1만7744명에게 12만6266회 발송했다. 네이버, 다음, 구글 등의 이메일 주소가 대부분을 차지했다. 포털을 제외한 기업 메일은 10건에 불과했다.해커집단은 방첩사가 쓴 계엄 문건으로 위장해 총 54명에게 전달하는 등 30여 종류로 피싱 메일을 꾸며 전송한 것으로 나타났다. 북한 신년사 분석, 정세 전망 문서 등 기존 방식뿐만 아니라 유명 가수의 콘서트 초대권, 세금 환급 방법, 오늘의 운세, 건강정보 등 일반 국민이 관심을 둘 만한 내용으로 위장한 이메일이 대거 확인됐다.

이들은 피싱 이메일에 링크를 달고 이 링크를 누르면 로그인이 필요하다고 해 포털 사이트 아이디와 비밀번호를 탈취하는 수법을 사용했다. 피싱 사이트에서 아이디와 비밀번호를 입력하면 북한 해커조직이 피싱 때 활용하는 서버로 흘러 들어가게 되는 방식이다. 이메일 수신자 1만7744명 중 120명은 실제로 이 링크를 통해 피싱 사이트에 접속해 포털 사이트 계정, 연락처 등 개인정보를 탈취당했다. 다만 국가 기밀 등 민감한 정보가 탈취당하거나 금전 피해로 이어지진 않은 것으로 파악됐다.

이번 해킹 범죄는 특정 집단을 노리던 기존 수법과 달리 일반 국민을 대상으로 범죄 영역을 넓혔다는 게 특징이다. 과거 북한 해킹조직은 피싱 메일을 무작위로 보내지 않고 해킹하려는 단체를 골라 발송했다. 업비트, 빗썸 등 암호화폐거래소나 로펌, 공공기관을 노려 재직 임직원에게 피싱 메일을 보냈다. 콘서트 관람권 등 실제로 있을 법한 콘텐츠를 활용해 무작위로 개인정보를 빼내는 북한의 공격을 확인한 것은 이번이 처음이다.

◇포구·기동 등 북한 용어 사용해 덜미

경찰은 해커집단이 기존 북한발 피싱 범죄 때 쓰던 서버 15개를 재사용한 데다 인터넷 검색 기록에서 북한식 어휘를 자주 사용한 만큼 이번 범죄를 북한 소행으로 결론 내렸다. 이 조직은 ‘포트(port)’를 ‘포구’로 쓴다거나 ‘페이지’를 ‘페지’, ‘동작’을 ‘기동’, ‘디스플레이’를 ‘현시’로 표현한 것으로 나타났다. 경찰은 통일연구원에서 발간한 자료를 바탕으로 이 용어를 북한식 단어로 판단했다.또 범행 근원지 IP 주소가 중국과 북한의 접경 지역인 랴오닝성에 있다는 점, 통일·안보·국방·외교 분야 종사자가 메일 수신자로 포함된 점, 임대 서버에서 탈북자와 군 관련 정보를 수집하고 있던 점 등도 북한 소행을 입증하는 단서로 판단했다.

해커집단이 점차 국민 대상으로 범죄 행위를 넓혀나가고 있어 개인정보 보호를 위한 대책 마련이 시급하다는 지적이 나온다. 경찰 관계자는 “발송자가 불분명한 이메일은 열람하지 않아야 하며 특히 첨부파일과 링크를 누르지 않는 게 매우 중요하다”며 “중요 정보를 입력하기 전 이 정보를 요구하는 이의 이메일·웹사이트 주소를 주의 깊게 살펴본다면 피해를 예방할 수 있다”고 강조했다.

류병화 기자 hwahwa@hankyung.com